导读 它似乎急于将过去抛在脑后。甚至可能太仓促了。它现在可能实际上已经死了,不到 10% 的浏览器市场,但由于 IE 的独特地位,最近披露的

它似乎急于将过去抛在脑后。甚至可能太仓促了。它现在可能实际上已经死了,不到 10% 的浏览器市场,但由于 IE 的独特地位,最近披露的漏洞继续使用户处于危险之中。微软声称并不急于修补它。

该漏洞利用目前很少有人记得的文件格式。它们被称为 MHT,它们是 Microsoft 曾经在 Internet Explorer 中保存网页时使用的特殊格式。如今,网页被保存为正确和标准的 HTML 文件,但浏览器(如 IE)仍然保留打开它们的能力。

MHT 文件有两个特殊属性。一是它们会在 Internet Explorer 中自动打开。另一个,根据安全研究员约翰佩奇的说法,一个特制的 MHT 文件可以通过打开文件来授予远程代理(黑客)访问本地文件的权限。甚至可以关闭有关 ActiveX 对象(另一种史前技术)或需要用户交互的任何警告。

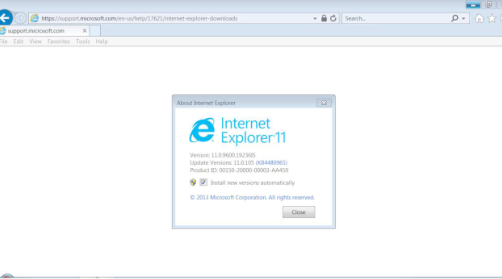

该漏洞影响Windows 7、Windows 10 和 Windows Server 2012 R2 上的Internet Explorer 11,Page 上月底报告了该漏洞。然而,微软回应称不会立即修复该错误,并将在未来考虑。您可能认为考虑到 IE 剩下的用户很少,这没什么大不了的,但这在这种情况下并不完全相关。

一方面,确实有一些企业仍然使用它,因为它与微软几十年来一直锁定使用的技术兼容。另一方面,Internet Explorer 仍然安装在所有 Windows 系统上,有时甚至预先安装。用户所需要的只是出于任何目的双击 MHT 文件,其余的都掌握在黑客手中。

免责声明:本文由用户上传,如有侵权请联系删除!